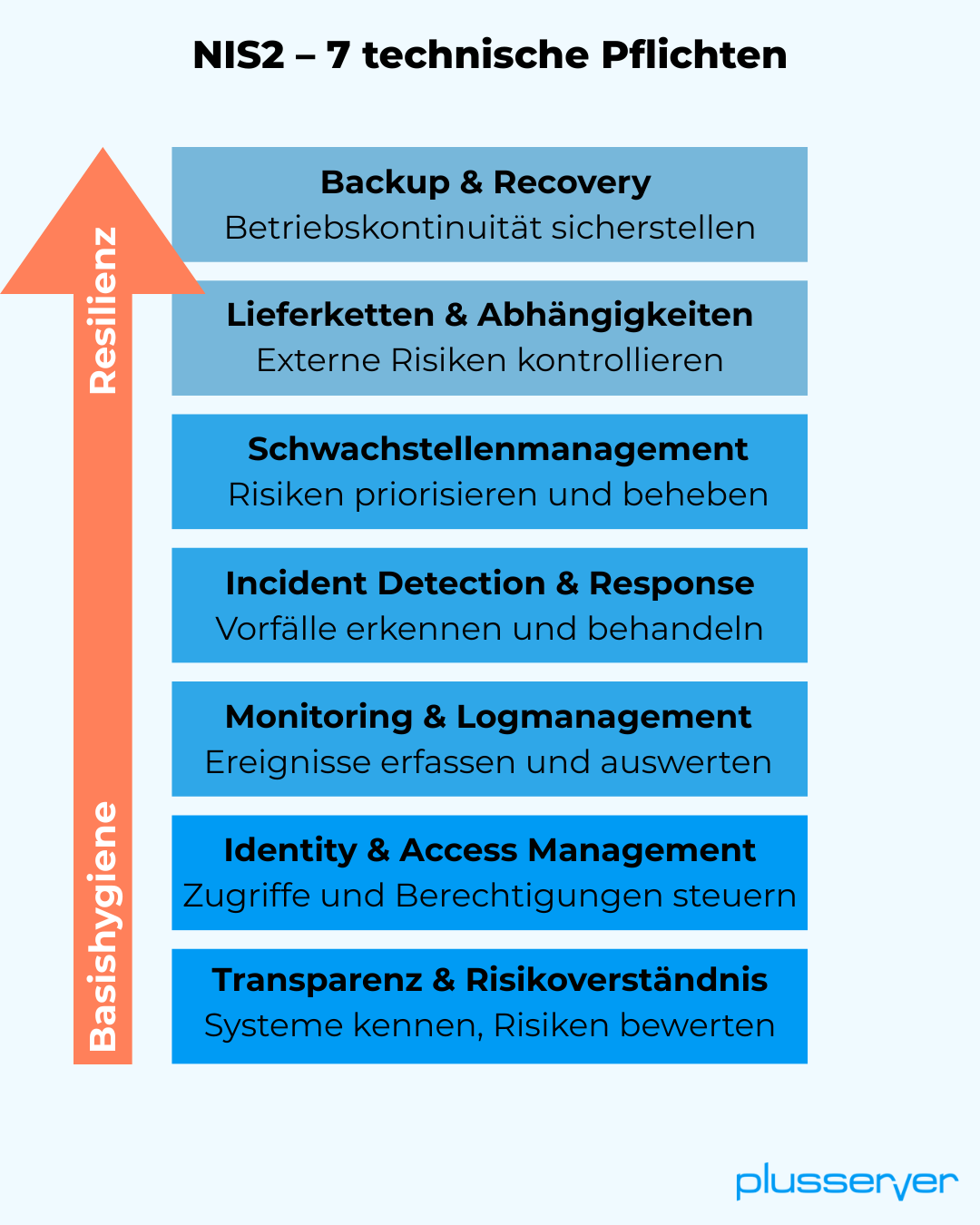

NIS2 verschärft die IT-Sicherheitsanforderungen. Diese 7 technischen Pflichten sollten Unternehmen jetzt im Blick haben.

Mit dem Inkrafttreten der EU-Richtlinie NIS2 in Deutschland sehen sich viele Unternehmen mit deutlich höheren Anforderungen an IT-Sicherheit und digitale Resilienz konfrontiert. Sie haben nun die Aufgabe, zu prüfen, ob sie Sicherheitsmaßnahmen wirksam betreiben und dokumentieren sowie dies im Ernstfall nachweisen können.

In der Regel sind bereits Security-Lösungen vorhanden, die auch einen gewissen Schutz bieten. Aber schon bei der Frage nach der nötigen Transparenz über alle Vorgänge treten schnell Defizite zutage. Fehlt aber dieses wichtige Fundament, kann das Security-Gebäude ins Wanken geraten. Das gilt im Übrigen für jede Security-Strategie: Auch wenn Unternehmen gar nicht in den Scope von NIS2 fallen, ist es empfehlenswert, sich an dem Maßnahmenkatalog der Richtlinie zu orientieren. Lesen Sie in diesem Beitrag, welche technischen Aspekte Unternehmen in Deutschland jetzt besonders kritisch prüfen sollten.

Transparenz über Systeme und Risiken

NIS2 verlangt ein systematisches Risikomanagement. Unternehmen müssen nachvollziehbar darlegen können, welche IT- und Informationssysteme kritisch sind, welche Risiken bestehen und wie diesen begegnet wird. Eine einmalige Bestandsaufnahme reicht nicht aus. Risiken müssen regelmäßig überprüft und neu bewertet werden.

In der Praxis fehlt häufig eine konsistente Dokumentation. Maßnahmen existieren, ihre Herleitung und Priorisierung sind jedoch nicht klar festgehalten. Für NIS2 ist diese Transparenz jedoch entscheidend, da sie die Grundlage für alle weiteren technischen und organisatorischen Schritte bildet.

Identity & Access Management

Ein zentrales, oft unterschätztes Element von NIS2 ist die Kontrolle über Identitäten und Zugriffe. Die Richtlinie fordert, dass nur berechtigte Personen Zugriff auf Systeme und Daten erhalten und dass diese Zugriffe jederzeit nachvollziehbar sind. Damit rücken Identity- und Access-Management-Strukturen stärker in den Fokus als bisher.

In vielen Unternehmen sind Zugriffsrechte historisch gewachsen. Rollen sind nicht klar definiert, privilegierte Konten werden gemeinsam genutzt oder ehemalige Mitarbeitende behalten weiterhin Zugänge. Für NIS2 ist das problematisch, da sich Sicherheitsvorfälle häufig genau über kompromittierte oder missbräuchlich genutzte Accounts entwickeln.

Unternehmen müssen daher prüfen, ob Zugriffsrechte rollenbasiert vergeben werden, ob privilegierte Zugriffe besonders geschützt sind und ob zusätzliche Sicherheitsmechanismen wie Mehrfaktor-Authentifizierung konsequent eingesetzt werden. Entscheidend ist nicht allein die technische Umsetzung, sondern auch die Dokumentation: Im Ernstfall muss nachvollziehbar sein, wer wann auf welche Systeme zugreifen konnte.

Monitoring und Logmanagement als Kernanforderung

Ein zentrales Element von NIS2 ist die Fähigkeit, sicherheitsrelevante Ereignisse zu erkennen. Dazu müssen Logdaten aus unterschiedlichen Systemen zentral erfasst und ausgewertet werden. Einzelne Logfiles oder isolierte Monitoring-Lösungen reichen nicht aus, um Angriffe oder Fehlkonfigurationen zuverlässig zu erkennen.

Unternehmen sollten prüfen, ob sie tatsächlich einen Überblick über sicherheitsrelevante Aktivitäten haben. Entscheidend ist nicht die Menge der Daten, sondern deren strukturierte Auswertung. Ohne definierte Use Cases, Priorisierung und klare Prozesse bleibt Monitoring wirkungslos und erfüllt die Anforderungen von NIS2 nicht.

Incident Response und Nachweisbarkeit

NIS2 fordert, dass Sicherheitsvorfälle nicht nur erkannt, sondern auch strukturiert behandelt werden. Unternehmen müssen belegen können, wie Vorfälle bewertet, eskaliert und dokumentiert wurden. Dazu gehören klar definierte Zuständigkeiten und Entscheidungswege.

In vielen Organisationen existieren zwar informelle Abläufe, diese sind jedoch nicht dokumentiert oder technisch hinterlegt. Im Falle einer Prüfung oder eines Vorfalls kann das zum Problem werden. NIS2 bewertet nicht die Absicht, sondern die tatsächliche Umsetzbarkeit und Nachvollziehbarkeit.

Schwachstellenmanagement statt punktueller Scans

Regelmäßige Schwachstellenscans sind ein wichtiger Bestandteil moderner IT-Sicherheit. Für NIS2 reicht es jedoch nicht aus, Schwachstellen lediglich zu identifizieren. Unternehmen müssen zeigen, wie diese priorisiert, behandelt und bis zur Behebung nachverfolgt werden.

Fehlt diese Struktur, entsteht eine Lücke zwischen Erkennung und Umsetzung. Hier zeigt sich häufig, dass Prozesse nicht ausreichend etabliert oder dokumentiert sind, obwohl technische Tools vorhanden wären.

Externe Dienstleister und Abhängigkeiten

NIS2 betrachtet Sicherheit nicht isoliert. Unternehmen müssen auch Risiken berücksichtigen, die durch externe Dienstleister entstehen. Dazu zählen Cloud- und Hosting-Provider ebenso wie IT-Dienstleister mit Zugriff auf Systeme oder Daten.

Technisch bedeutet das, dass Schnittstellen, Zugriffsrechte und Abhängigkeiten transparent dokumentiert und regelmäßig überprüft werden müssen. Auf diese Weise lässt sich das eigene Sicherheitsniveau realistisch bewerten.

Backup, Recovery & digitale Resilienz

NIS2 betrachtet Cybersecurity nicht isoliert, sondern im Kontext der gesamten digitalen Resilienz. Unternehmen müssen in der Lage sein, den Betrieb auch nach Sicherheitsvorfällen oder Systemausfällen in kürzester Zeit wiederherzustellen. Backup- und Recovery-Strategien entscheiden darüber, wie widerstandsfähig ein Unternehmen gegenüber Angriffen, Ausfällen oder Ransomware-Vorfällen ist.

Häufig existieren Backups, ohne dass klar ist, ob sie im Ernstfall tatsächlich nutzbar sind. Wiederherstellungstests werden selten durchgeführt, Abhängigkeiten zwischen Systemen nicht berücksichtigt oder Recovery-Zeiten nicht definiert. Um NIS2-konform zu sein, müssen Unternehmen belegen können, dass ihre Wiederanlaufpläne realistisch, getestet und dokumentiert sind.

👉 Nächste Schritte:

Mit Security Consulting von Cosanta, dem Security-Spezialisten der plusserver-Gruppe, erhalten Sie eine objektive Bewertung Ihrer technischen Sicherheitslage und einen klaren Maßnahmenplan zur Umsetzung.